Étude d’une infrastructure

nationale sécurisée

de

Consultation Citoyenne

et de

Référendum en Ligne

Une expérimentation rigoureuse pour préparer les outils démocratiques numériques de demain, dans le respect strict des exigences constitutionnelles françaises.

1. UN CONSTAT QUI NE PEUT PLUS ÊTRE IGNORÉ

.

.

Le baromètre CEVIPOF / Sciences Po de janvier 2026, référence académique publiée chaque année depuis 2009, livre son édition la plus alarmante à ce jour :

-

-

-

Mais derrière ces chiffres, il y en a deux autres que personne ne dit vraiment à voix haute :

Aux dernières municipales, moins de 30 % des Français en âge de voter ont effectivement élu leurs conseillers municipaux.

Réfléchissons-

-

-

-

-

Et si l’on rapporte la décision politique à l’ensemble de la population française et non seulement aux inscrits, la représentativité numérique réelle devient extrêmement faible.

Selon les scrutins et les niveaux de participation, seuls 2 à 6 % de la population totale sont effectivement représentés, en moyenne, lors d’un vote à l’Assemblée nationale. (https://www.geraudel.online/page156.html)

Ce n'est plus une crise de la mobilisation. C'est une crise d'accessibilité structurelle à la démocratie.

Les Français ne rejettent pas la démocratie.

Ils rejettent une démocratie qui ne les consulte qu'une fois tous les cinq ans.

Ils veulent être entendus sur la fiscalité, les retraites, la transition écologique, la fin de vie, les services publics…..

La réponse n'est pas davantage de communication.

La réponse est davantage de consultation.

Parallèlement,

-

-

-

-

La question n'est plus « si » une infrastructure numérique sécurisée doit être étudiée, mais « comment » elle peut être conçue avec les garanties maximales.

2. CE QUE PROPOSE VoteOnline.fr

VoteOnline.fr propose une infrastructure nationale sécurisée de consultation citoyenne, inspirée du modèle estonien et renforcée pour répondre aux exigences françaises : l'alliance entre

-

-

-

-

-

.

L'ambition n'est pas de remplacer le vote traditionnel.

Il s'agit avant tout d'offrir un outil souverain, permettant de consulter les Français plus facilement, en toute sécurité et à des coûts maîtrisés.

Dans un premier temps, cet outil serait mis au service de consultations citoyennes.

À terme, il pourrait ouvrir la voie à un référendum officiel, dès lors que le cadre légal aura été établi et que les validations institutionnelles nécessaires auront été obtenues.

Le précédent estonien : vingt ans de vote en ligne éprouvé

Depuis 2005, l'Estonie permet le vote en ligne pour ses élections nationales, sur la base de principes solides :

-

-

-

-

-

-

Ce modèle fonctionne.

Il démontre qu'un vote numérique sécurisé est possible sous conditions strictes.

VoteOnline.fr reprend ces fondements et les renforce.

.

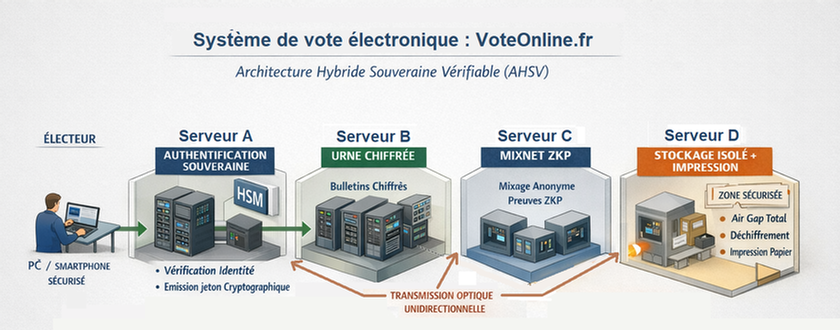

3. ARCHITECTURE TECHNIQUE :

QUATRE SERVEURS PHYSIQUEMENT ISOLÉS

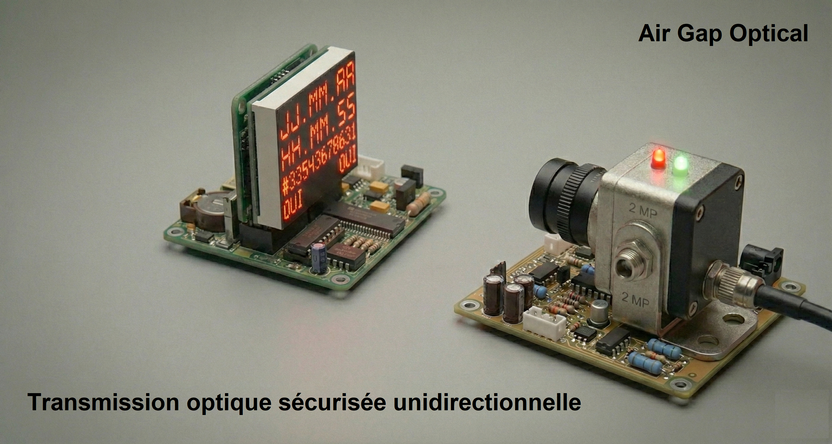

L'infrastructure repose sur quatre serveurs physiquement distincts, reliés uniquement par liaison optique unidirectionnelle (air gap optical).

Il est physiquement impossible d'introduire un signal de retour.

.

.

.

Serveur A — Authentification

· Type FranceConnect ou bancaire

· Génération d'un jeton anonyme signé

· Aucune connaissance du choix exprimé

Serveur B — Urne chiffrée

-

-

-

-

Serveur C — Mixnet + preuve ZKP

-

-

-

-

Serveur D — Déchiffrement collectif

-

-

-

Vérifiabilité cryptographique de bout en bout (E2E)

.

.

Aucune confiance aveugle dans l'opérateur.

Les mathématiques permettent la vérification à trois niveaux :

· Cast-

· Recorded-

· Tallied-

.

.

Protection contre la coercition

-

-

-

-

-

4. CE QUE VoteOnline.fr N'EST PAS

-

-

-

5. DÉPLOIEMENT PROGRESSIF :

DE LA CONSULTATION AU RÉFÉRENDUM

Une approche par étapes renforce la confiance collective à chaque stade.

Étape 1 — Phase expérimentale

Consultations nationales et votes consultatifs thématiques.

Objectif : validation technique, mesure de l'acceptabilité citoyenne, affinage des procédures.

Étape 2 — Phase intermédiaire

Scrutins des Français de l'étranger et votes institutionnels publics.

Objectif : observation des capacités techniques en conditions réelles sur des publics plus larges.

Étape 3 — Phase finale :

référendum en ligne officiel (sous conditions)

Uniquement après obtention de tous les feux verts institutionnels listés ci-

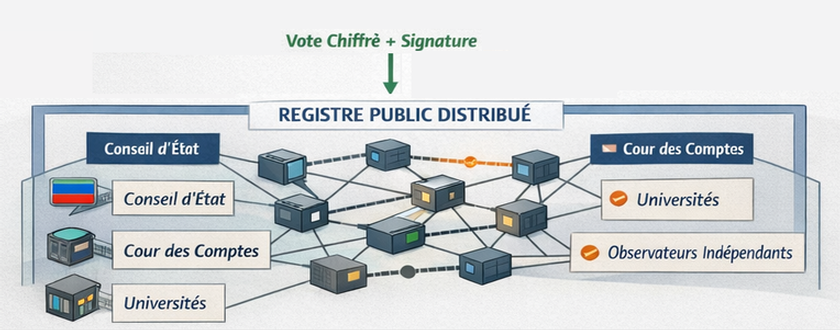

6. CONDITIONS NÉCESSAIRES À LA MISE EN ŒUVRE OFFICIELLE

Pour que ce système passe du statut d'expérimentation à celui d'outil de référendum reconnu par l'État, cinq validations sont requises :

1. Un cadre législatif spécifique adapté au vote numérique en ligne.

2. L'approbation du Conseil constitutionnel sur la conformité démocratique du dispositif.

3. Un audit préalable de l'ANSSI en matière de cybersécurité.

4. Une supervision multi-

5. La publication intégrale du code source pour assurer une transparence totale et auditable.

VoteOnline.fr a été conçue dès le départ pour être certifiable et encadrée selon ces exigences.

CONCLUSION

VoteOnline.fr représente le niveau le plus élevé de sécurité techniquement atteignable pour un vote à distance.

Elle s'inscrit dans une logique de souveraineté numérique et de modernisation maîtrisée de la démocratie.

L'objectif n'est pas de bouleverser nos institutions.

L'objectif est de les renforcer.

CONCEPTION & REALISATION

Février 2026

Philippe Géraudel.

Multi-

ESSEC, Boston Consulting Group.

geraudel@hotmail.com

www.geraudel.online

WHITE PAPER

Infrastructure Nationale

de Consultation

et Référendum

en Ligne Sécurisé

Architecture de VoteOnline.fr

Version technique – Dossier complet

TABLE DES MATIÈRES

1. Résumé exécutif

2. Contexte démocratique et enjeux

3. Principes constitutionnels applicables

4. Analyse des systèmes internationaux

5. Problématique du vote en ligne

6. Modèle de menace (Threat Model)

7. Principes d’architecture

8. Architecture globale du système

9. Serveur A – Authentification

10. Serveur B – Urne chiffrée

11. Serveur C – Mixnet & anonymisation

12. Serveur D – Déchiffrement & audit papier

13. Transmission unidirectionnelle (rupture matérielle)

14. Cryptographie utilisée

15. Preuves à divulgation nulle de connaissance (ZKP)

16. Vérifiabilité de bout en bout

17. Protection contre la coercition

18. Sécurité du terminal électeur

19. Gouvernance des clés (threshold cryptography)

20. Auditabilité publique

21. Journalisation et immutabilité

22. Résilience & continuité d’activité

23. Sécurité opérationnelle

24. Conformité RGPD & CNIL

25. Exigences ANSSI

26. Analyse comparative internationale

27. Analyse des risques résiduels

28. Plan d’expérimentation progressive

29. Conditions de déploiement référendaire

30. Conclusion stratégique

1. RÉSUMÉ EXÉCUTIF

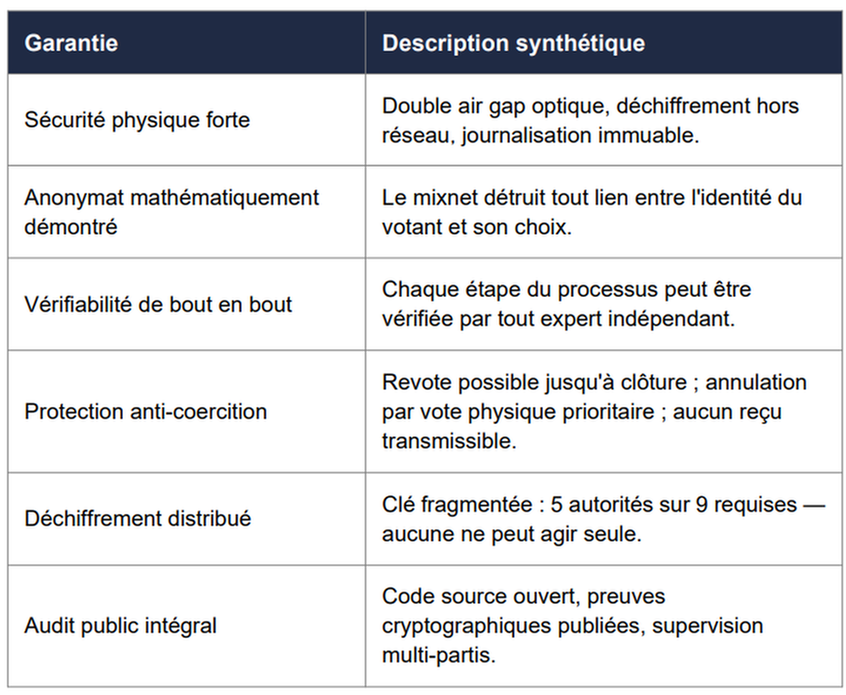

Le présent document décrit une architecture complète de consultation et référendum en ligne visant à garantir :

secret du vote

sincérité du scrutin

vérifiabilité indépendante

résistance aux attaques internes et externes

conformité juridique française

Le système repose sur :

séparation stricte des fonctions

chiffrement immédiat côté électeur

anonymisation via mixnet

preuves cryptographiques publiques

déchiffrement distribué

transmission unidirectionnelle

audit papier

Objectif : restaurer la confiance par la vérifiabilité.

2. CONTEXTE DÉMOCRATIQUE

Abstention structurelle élevée

Défiance institutionnelle

Besoin de mécanismes complémentaires entre élections

Le numérique est un levier potentiel, à condition de ne pas affaiblir la sincérité du scrutin.

3. PRINCIPES CONSTITUTIONNELS

Toute solution doit respecter :

Article 3 de la Constitution (suffrage universel, secret, égalité)

Contrôle du Conseil constitutionnel

Encadrement cybersécurité par l’ANSSI

Protection des données via la CNIL

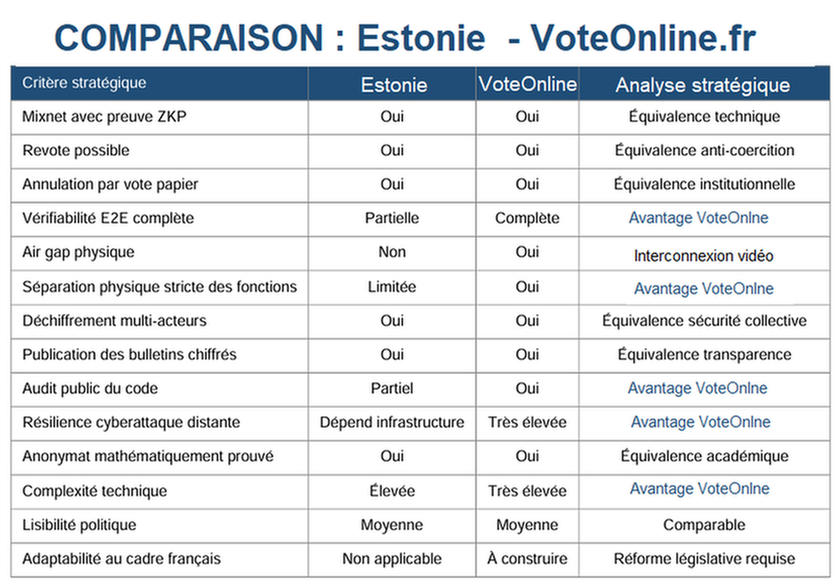

4. ANALYSE INTERNATIONALE

🇪🇪 Estonie

Vote internet national depuis 2005.

Modèle centralisé, forte confiance institutionnelle.

🇨🇭 Suisse

Pilotes cantonaux, plusieurs suspensions pour raisons de sécurité.

🇳🇴 Norvège

Pilotes abandonnés.

Conclusion :

Aucun pays n’a encore combiné vérifiabilité publique complète + séparation matérielle + audit papier.

5. PROBLÉMATIQUE DU VOTE EN LIGNE

Trois tensions fondamentales :

1. Secret vs vérifiabilité

2. Liberté vs distance

3. Sécurité cryptographique vs sécurité du terminal

Le projet vise à équilibrer ces tensions.

6. MODÈLE DE MENACE

Acteurs :

attaquant externe

État hostile

insider

coercition locale

compromission terminal

Surfaces :

terminal électeur

serveurs

clés

réseau

supply chain

7. PRINCIPES D’ARCHITECTURE

1. Séparation stricte des fonctions

2. Aucune entité unique ne peut modifier un résultat

3. Preuves publiables

4. Possibilité de recomptage matériel

5. Réversibilité institutionnelle

8. ARCHITECTURE GLOBALE

4 serveurs distincts :

A : Authentification

B : Urne chiffrée

C : Mixnet

D : Déchiffrement

Flux unidirectionnel B → C → D.

9. SERVEUR A – AUTHENTIFICATION

Identité forte

Séparation identité/bulletin

Jeton anonyme à usage unique

Aucune conservation du choix.

10. SERVEUR B – URNE CHIFFRÉE

Chiffrement ElGamal

Bulletin signé

Journalisation immuable

Preuve d’inclusion

11. SERVEUR C – MIXNET

Permutation aléatoire

Rechiffrement

ZKP publiées

Destruction mathématique du lien identité/bulletin.

12. SERVEUR D – DÉCHIFFREMENT

Clé fragmentée (5/9)

Cérémonie publique

Impression papier

Publication des preuves finales

13. RUPTURE MATÉRIELLE

Transmission optique unidirectionnelle :

Aucune connexion réseau inverse

Réduction drastique de surface d’attaque

14. CRYPTOGRAPHIE

ElGamal / courbes elliptiques

SHA-

Threshold cryptography

Randomisation forte

15. ZKP

Preuves garantissant :

bulletin valide

mélange correct

déchiffrement honnête

Sans révéler le vote.

16. VÉRIFIABILITÉ DE BOUT EN BOUT

Trois niveaux :

Cast-

Recorded-

Counted-

17. ANTI-

Revote possible

Priorité vote physique

Annulation possible

Limitation mais pas suppression totale du risque.

18. TERMINAL ÉLECTEUR

Risque principal identifié.

Mesures :

vérification multi-

audits app

code open source

19. GOUVERNANCE DES CLÉS

Clés distribuées

Autorités indépendantes

HSM certifiés

20. AUDITABILITÉ PUBLIQUE

Code source publié

Builds reproductibles

Bug bounty permanent

21. JOURNALISATION

Logs scellés

Horodatage sécurisé

Archivage chiffré

22. RÉSILIENCE

Anti-

PCA

Redondance géographique

23. SÉCURITÉ OPÉRATIONNELLE

Procédures écrites

Double contrôle

Tests d’intrusion réguliers

24. RGPD

Minimisation

Séparation stricte

Durée limitée

25. EXIGENCES ANSSI

Audit cryptographique

Pentest

Analyse de risque EBIOS

Validation formelle

26. COMPARAISON INTERNATIONALE

VoteOnline.fr combine :

vérifiabilité type académique

séparation matérielle absente ailleurs

audit papier complémentaire

27. RISQUES RÉSIDUELS

terminal compromis

coercition domestique

erreur d’implémentation

Transparence = clé de mitigation.

28. PLAN D’EXPÉRIMENTATION

Phase 1 : consultation nationale

Phase 2 : audit

Phase 3 : rapport parlementaire

Phase 4 : éventuel référendum

29. CONDITIONS RÉFÉRENDAIRES

Validation ANSSI

Conformité CNIL

Vote Parlement

Décision Conseil constitutionnel

30. CONCLUSION STRATÉGIQUE

Le système ne remplace pas la démocratie existante.

Il vise à :

restaurer la participation

renforcer la contrôlabilité

associer innovation et prudence

Analyse d’attaque détaillée

(modèle de menace)

Acteurs malveillants à considérer

Attaquant externe : cybercriminalité, État hostile, hacktivisme.

Attaquant “proche du votant” : coercition, achat de vote, pression familiale, employeur.

Insider : opérateur technique, admin système, prestataires, maintenance.

Chaîne d’approvisionnement : dépendances logicielles, mises à jour, bibliothèques crypto, build system.

“Observateur” : tente d’inférer des infos par métadonnées (qui a voté, quand, depuis où).

Surfaces d’attaque (par couches)

A. Terminal du votant (smartphone/PC) — le point le plus dur

Malware qui modifie le vote avant chiffrement, ou qui altère l’affichage (“tu crois voter OUI, tu votes NON”).

Vol d’identité / SIM swap / compromission du moyen d’authentification.

Captures d’écran, keyloggers → risque sur la confidentialité, même si le bulletin est chiffré ensuite.

B. Authentification (Serveur A)

Usurpation (phishing FranceConnect-

Risque de corrélation si les journaux/horodatages sont trop précis (même sans connaître le choix). (geraudel.online)

C. Urne chiffrée (Serveur B)

Attaques de disponibilité (DDoS) pour empêcher certains publics de voter.

Attaques de “stuffing” (injection de bulletins) si la validation des jetons n’est pas parfaite.

Altération/suppression de bulletins si l’intégrité/immutabilité n’est pas béton (WORM, journaux scellés, etc.).

D. Mixnet + preuves (Serveur C)

Bug d’implémentation des ZKP / mixnet (c’est ultra sensible : une erreur peut casser anonymat ou vérifiabilité).

Attaques sur la publication des preuves (censure sélective, indisponibilité).

Risque “covert channel” : même avec permutation, un adversaire peut tenter d’encoder des marqueurs (si le format bulletin ou les métadonnées le permettent).

E. Déchiffrement + impression papier (Serveur D)

Menace insider sur la cérémonie de déchiffrement (procédures, HSM, séparation des rôles).

Attaques sur la chaîne d’impression (altération du spooler, substitution du rouleau, falsification de numéros de lot).

Question clé : le papier est-

F. Liaison optique unidirectionnelle (air-

Très bon principe de réduction de surface, mais :

o il faut une vraie diode de données (un simple “unidirectionnel logique” ne suffit pas),

o et gérer les risques d’injection (lumière modulée, compromission du récepteur, ports de maintenance).

L’“air-

2) Failles potentielles concrètes (là où je te challengerais)

(a) “Cast-

Tu annonces “Cast-

➡️ En pratique, c’est le point le plus contesté : si le téléphone est compromis, l’app peut afficher une “preuve” cohérente mais fausse.

Contre-

(b) Coercition / achat de vote : “revote” aide, mais…

Tu proposes revote + annulation par vote physique. (geraudel.online)

➡️ Ça réduit l’efficacité de la coercition, mais ne la supprime pas :

coercition “jusqu’à la clôture”

coercition “en groupe”

confiscation du téléphone / contrôle du foyer

Contre-

(c) Le “papier” : auditabilité, oui — mais quel statut ?

L’impression papier finale est un atout pour audit/recomptage. (geraudel.online)

➡️ Mais il faut définir : papier = source de vérité ou trace ?

Si papier est source de vérité → il faut des procédures d’audit (RLA), chaîne de custody, scellés, observateurs.

Si papier n’est qu’une trace → ça rassure moins un juge électoral.

(d) “4 serveurs” : super, mais la faille devient “procédure + humains”

Plus l’architecture est robuste, plus l’attaque vise :

cérémonies (clés fragmentées “9 autorités / 5 suffisent”) (geraudel.online)

gestion des identités des autorités

contrôle d’accès, HSM, logs, supervision

➡️ La sécurité doit être aussi “opérationnelle” que cryptographique.

(e) Transparence : indispensable… mais exigeante

Tu dis “publication intégrale du code source”. (geraudel.online)

➡️ Très bien, mais attention : publier le code sans publier les builds reproductibles, la chaîne CI/CD, les hashes de release, et l’environnement, laisse une zone grise “ce qui tourne ≠ ce qui est publié”.

3) “Avis ANSSI” simulé (style revue d’homologation) — franc et réaliste

Position de principe : l’ANSSI a publié/consulté un guide de recommandations pour le vote par Internet dans les scrutins non-

Points que l’ANSSI jugerait très positifs

Segmentation forte (serveurs séparés + flux unidirectionnels) : réduction de surface d’attaque. (geraudel.online)

E2E verifiable + preuves publiables : bon alignement “vérifiabilité” (si implémenté correctement). (geraudel.online)

Déchiffrement distribué (threshold) : bon contre l’insider unique. (geraudel.online)

Déploiement progressif (consultations → montée en charge) : raisonnable. (geraudel.online)

Réserves “bloquantes” probables avant tout feu vert

1. Terminal du votant : l’ANSSI demandera un modèle robuste contre terminaux compromis (ou des mesures compensatoires).

2. Preuves et crypto : audits cryptographiques indépendants, + preuves formelles, + bug bounty.

3. Opérations : cérémonies de clés, HSM, séparation des rôles, traçabilité, supervision, forensics.

4. Disponibilité & résilience : DDoS, coupures, plan de continuité.

5. Conformité CNIL : minimisation des données, logs, durée, DPIA. (La CNIL a annoncé une mise à jour de recommandation vote électronique début 2026 ; transition jusqu’à fin 2026). (CNIL)

Remarque importante

Même l’État, quand il fait du vote Internet (ex : Français de l’étranger), s’appuie sur audits multiples dont ANSSI et cadre CNIL. (Diplomatie.gouv.fr)

➡️ Donc pour un référendum national : niveau d’exigence encore au-

4) Note stratégique “députés” (convaincre sans jargon, avec angle souveraineté)

Message central (1 phrase)

VoteOnline.fr = un outil de consultation souverain, vérifiable par des tiers, déployé progressivement, qui vise à restaurer la participation sans fragiliser la sincérité du scrutin. (geraudel.online)

5 arguments “parlementaires” qui portent

1. Démocratie du quotidien : consultations régulières (sans attendre 5 ans) → baisse de la fracture civique. (geraudel.online)

2. Souveraineté : architecture publique, contrôlable, auditée, code publiable. (geraudel.online)

3. Vérifiabilité indépendante : on ne demande pas la confiance, on permet le contrôle (experts, partis, société civile). (geraudel.online)

4. Sécurité par conception : séparation des fonctions + déchiffrement partagé + rupture unidirectionnelle. (geraudel.online)

5. Progressivité : d’abord consultations, ensuite seulement (éventuellement) référendum après feu vert institutionnel. (geraudel.online)

3 engagements à afficher (pour rassurer immédiatement)

Pilotage pluraliste (multi-

Audit ANSSI + cadre CNIL dès la phase expérimentale (pas “à la fin”). (cyber.gouv.fr)

Transparence totale : code + builds reproductibles + publications des preuves + bug bounty.

“Plan de loi” simple (si tu veux le rendre actionnable)

Créer un cadre légal spécifique (consultations nationales d’abord), avec exigences de sincérité/secret/liberté. (geraudel.online)

Organiser une expérimentation encadrée (commission pluraliste + audits). (geraudel.online)

Prévoir un passage à référendum uniquement après validations (Conseil constitutionnel / ANSSI / CNIL). (geraudel.online)